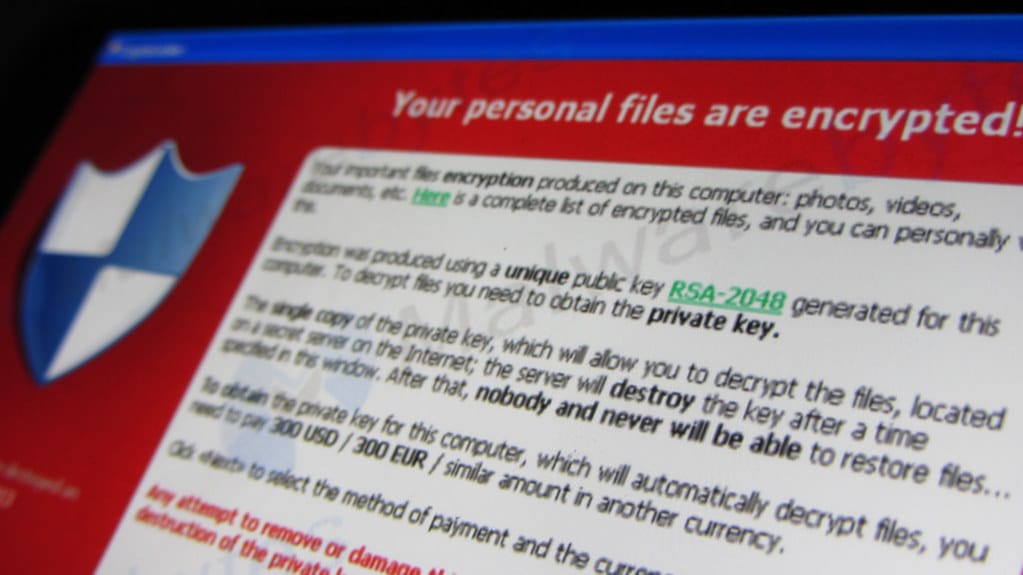

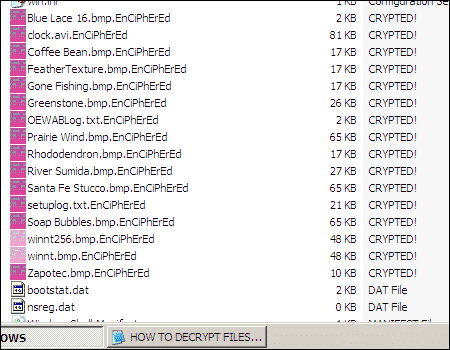

Un ransomware, ou rançongiciel, est un logiciel malveillant qui prend en otage des données personnelles. Pour ce faire, un rançongiciel chiffre des données personnelles puis demande à leur propriétaire d’envoyer de l’argent en échange de la clé qui permettra de les déchiffrer.

Un ransomware peut aussi bloquer l’accès de tout utilisateur à une machine jusqu’à ce qu’une clé ou un outil de débridage soit envoyé à la victime en échange d’une somme d’argent.

*.odt, *.ods, *.odp, *.odm, *.odc, *.odb, *.doc, *.docx, *.docm, *.wps, *.xls, *.xlsx, *.xlsm, *.xlsb, *.xlk, *.ppt, *.pptx, *.pptm, *.mdb, *.accdb, *.pst, *.dwg, *.dxf, *.dxg, *.wpd, *.rtf, *.wb2, *.mdf, *.dbf, *.psd, *.pdd, *.eps, *.ai, *.indd, *.cdr, ????????.jpg, ????????.jpe, img_*.jpg, *.dng, *.3fr, *.arw, *.srf, *.sr2, *.bay, *.crw, *.cr2, *.dcr, *.kdc, *.erf, *.mef, *.mrw, *.nef, *.nrw, *.orf, *.raf, *.raw, *.rwl, *.rw2, *.r3d, *.ptx, *.pef, *.srw, *.x3f, *.der, *.cer, *.crt, *.pem, *.pfx, *.p12, *.p7b, *.p7cThe

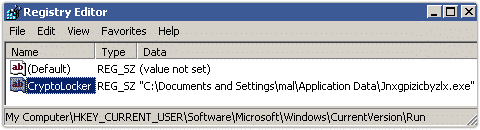

La suppression du logiciel Trojan Cryptolocker- CryptoWall, Cryptodefense

également connu sous les noms suivants :Trojan.Cryptolocker Trojan.Gpcoder.H [Symantec], CryptLocker.B [Norman], Trojan:Win32/Crilock.A [Microsoft], TROJ_CRILOCK.NS [Trend], Trojan.Ransomcrypt.F [Symantec]

Nettoyer son ordinateur.

Je vous conseille de télécharger le logiciel antivirus de Sophos –

celui de Norton ou enfin celui de Bitdefender

Faut il payer la rançon ?

Non, jamais ! Même si le programme dans le compte à rebours vous indique qu’il peut décrypter vos fichiers, passé le décompte la clé privée permettant de décrypter vos programmes est supprimée des serveurs distants. Et quelle assurance avez vous que le logiciel vous demandant une rançon qui doit être actif pour le décryptage ne va pas lancer d’autres instances, d’autres chevaux de troie ? et à nouveau nous rançonner !

Une société peut elle récupérer mes fichiers cryptés ?

Un site internet https://www.decryptcryptolocker.com/ fourni par Fox-IT InTELL et FireEye

propose depuis le 6 aout 2014 de décrypter gratuitement vos fichiers en leur fournissant le fichier et votre e.mail.

Leur service permet d’obtenir la clé privée associée à l’infection de CryptoLocker. Je n’ai pas testé cette solution et ne sais si elle est valable pour les variantes et imitations récentes comme CryptoWall ou Cryptodefense.

A part cette solution en ligne, ne croyez pas les services informatiques vous vendant un savoir qu’ils n’ont pas. Pour faire simple vos fichiers sont cryptés avec deux clés : une clé publique présente sur votre ordinateur, et une clé privée qui est sur un serveur distant et sans celle ci vos fichiers ne peuvent être décryptés…

CryptoLocker used AES symmetric cryptography to encrypt the files and encrypted the AES key with an RSA-2048 bit public key generated on the server side of CryptoLocker. For each infection a new RSA asymmetric key pair was generated on the CryptoLocker server. This rendered files impossible to recover for CryptoLocker victims on their own. To recover files, the malware offered victims the option to purchase the required RSA-2048 private key. The CryptoLocker authors began charging victims 100 USD in September 2013 to recover their files, and by May 2014, were charging victims 500 USD for recovery.

Chaque programme étant unique des outils proposés par les éditeurs d’antivirus comme Rakhni decryptor, Rannoh decryptor, Xorist decryptor de Kaspersky ; Panda unransom de Panda Security ; TL08 unlock de DrWeb sont inopérants.

Ce que peut faire une société ou un dépanneur : restaurer vos fichiers avant l’infection par le cheval de troie, soit en lançant un utilitaire de récupération de fichiers supprimés, soit en restaurant votre système à un instant antérieur à la modification nuisible de votre système.

Comment récupérer mes fichiers avant le cryptage et un système sain ?

La solution proposée par Foxit permet de décrypter les fichiers et non d’éradiquer le programme malveillant. La solution simple consiste à restaurer une sauvegarde du système et des fichiers. En premier lieu lancez l’antivirus, en seconde étape tentez la récupération de vos fichiers via une restauration.

Attention le virus peut scanner les disques amovibles pour le cryptage, ne pas mettre la sauvegarde avant d’être sur que tout est supprimé. Aucun anti-virus ne décryptera vos fichiers.

Plusieurs solutions sont disponibles ici via la restauration système avant l’infection selon votre système d’exploitation.

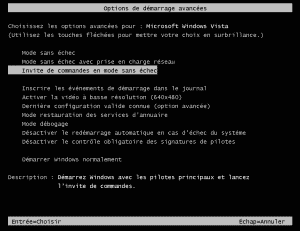

- Redémarrer en mode sans échec, pour cela:

- Redémarrer l’ordinateur, avant le logo Windows,…

- Tapoter sur la touche F8, un menu va apparaître.

- Choisir Invite de commandes en mode sans échec et appuyer sur la touche entrée du clavier. (Si le redémarrage en mode sans échec ne fonctionne pas, passez à la procédure suivante).

- Une fois en mode sans échec :

Une solution pour certains fichiers ou dossiers peut être le clic droit et choix restaurer les versions précédentes.

Comment se protéger ?

Voici quelques conseils simples

Ayez toujours vos logiciels à jour , dont bien sûr un antivirus, j’utilise Avast antivirus et pour les logiciels comme Cryptolocker un antimalware malware bytes antimalware. Vous pouvez également opter pour le logiciel antivirus et antimalware d’Emisoft

Ne cliquez jamais sur un lien d’un inconnu par mail ou via un réseau social.

Empêcher l’exécution d’exécutable dans les mails joints et dans certains dossiers systèmes ou temporaires de windows avec cette ressource ou un programme dédié comme Cryptoprevent qui ajoutera pour vous des exclusions d’exécution des programmes.

Ne lancez jamais votre navigateur sans protection, et en mode administrateur. Si possible lancez le en sandbox ou avec une liste de domaines exclus.

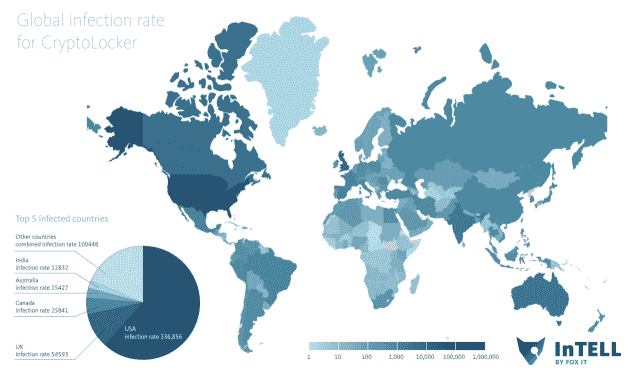

Quels sont les pays visés par Cryptolocker ?

Combien de victimes paient et cela rapporte t’il de l’argent aux escrocs ?

1 % des victimes paient et cela génère en effet beaucoup d’argent près de 3 Millions de $ en 9 mois.

À lire aussi

- Comment choisir un nom de domaine optimisé ?

- Top 5 des logiciels utiles pour accompagner la transition vers l’usine 4.0

- Wisewand : l’outil d’IA révolutionnaire qui transformera votre processus de création de contenu

- Wisewand : le nouvel outil d’IA révolutionnant votre processus de création de contenu

- Avis Wisewand et Code Promo : Augmentez votre visibilité sur Internet grâce à Wisewand AI : Découvrez notre évaluation approfondie

- Le Rank and Rent ou Seo locatif local pour une lead gen optimisée

- léléphant Ahmed le roi de Marsabit célébré par Google le 06 décembre 2023

- Tesla Model Pi 2024 (5G) : Tarifs, date de lancement et explications sur le smartphone révolutionnaire d’Elon Musk

- Mon avis Otomatic Ai l’outil de production automatique d’articles wordpress

- Amélioration de l’accessibilité numérique et conséquences des infractions

- Safee : La révolutionnaire coque de téléphone anti-agression

- Augmentez votre visibilité en ligne avec un consultant SEO à Lyon

- Comprendre le calcul du salaire net à partir du brut

- Twitter devient X Twitter : un changement de cap pour le réseau social ?

- Guichet Unique : dépôt des comptes annuels et dépôt en ligne obligatoire

- Meta lance Threads : une nouvelle application pour rivaliser avec Twitter

- Développer un compteur de mots – Comment faire ?

- Agence SEO et référencement : booster la visibilité de votre site !

- Plateforme de Netlinking laquelle choisir ?

- Bloquer un numéro appelant chez Free

Ressources en français

Autres ressources en anglais

http://www.bleepingcomputer.com/forums/t/506924/cryptolocker-hijack-program/

http://krebsonsecurity.com/2013/11/how-to-avoid-cryptolocker-ransomware/#more-22877

http://www.thirdtier.net/2013/10/cryptolocker-prevention-kit-updates/

http://www.thirdtier.net/downloads/NewCryptolockerWarning.pdf

https://nakedsecurity.sophos.com/2013/10/12/destructive-malware-cryptolocker-on-the-loose/

http://labs.bitdefender.com/2013/10/cryptolocker-ransomware-makes-a-bitcoin-wallet-per-victim/

http://www.zataz.com/dans-la-peau-dun-ransomware/

http://www.symantec.com/connect/blogs/cryptodefense-cryptolocker-imitator-makes-over-34000-one-month

http://www.lemondeinformatique.fr/actualites/lire-5-25-milliards-de-fichiers-pris-en-otage-par-cryptowall-58469.html

Suivez nous sur Google news

Notre média indépendant a besoin de VOUS pour se faire connaitre ! Aidez-nous en nous ajoutant à vos favoris sur Google News. Merci !

Suivez-nousVoir Cacher le sommaire

- CryptoLocker used AES symmetric cryptography to encrypt the files and encrypted the AES key with an RSA-2048 bit public key generated on the server side of CryptoLocker. For each infection a new RSA asymmetric key pair was generated on the CryptoLocker server. This rendered files impossible to recover for CryptoLocker victims on their own. To recover files, the malware offered victims the option to purchase the required RSA-2048 private key. The CryptoLocker authors began charging victims 100 USD in September 2013 to recover their files, and by May 2014, were charging victims 500 USD for recovery.

- Suivez nous sur Google news